اكتشاف الفيروسات: يستخدم المنتج محركات فحص الفيروسات وقواعد بيانات استخبارات الفيروسات المدمجة والخاصة بدقة لتحديد الملفات الخبيثة.

اكتشاف الأبواب الخلفية على الويب: يدمج محرك Yara الخاص ومحركات اكتشاف الأبواب الخلفية التابعة لجهات خارجية، مما يتيح التعرف الفعال على ملفات webshell الخلفية في الأدلة الويب.

تخصيص سياسات الفحص: دعم تخصيص فترات الفحص، الأدلة، أنواع الملفات، وسياسات الفحص الأخرى يعزز من كفاءة الفحص.

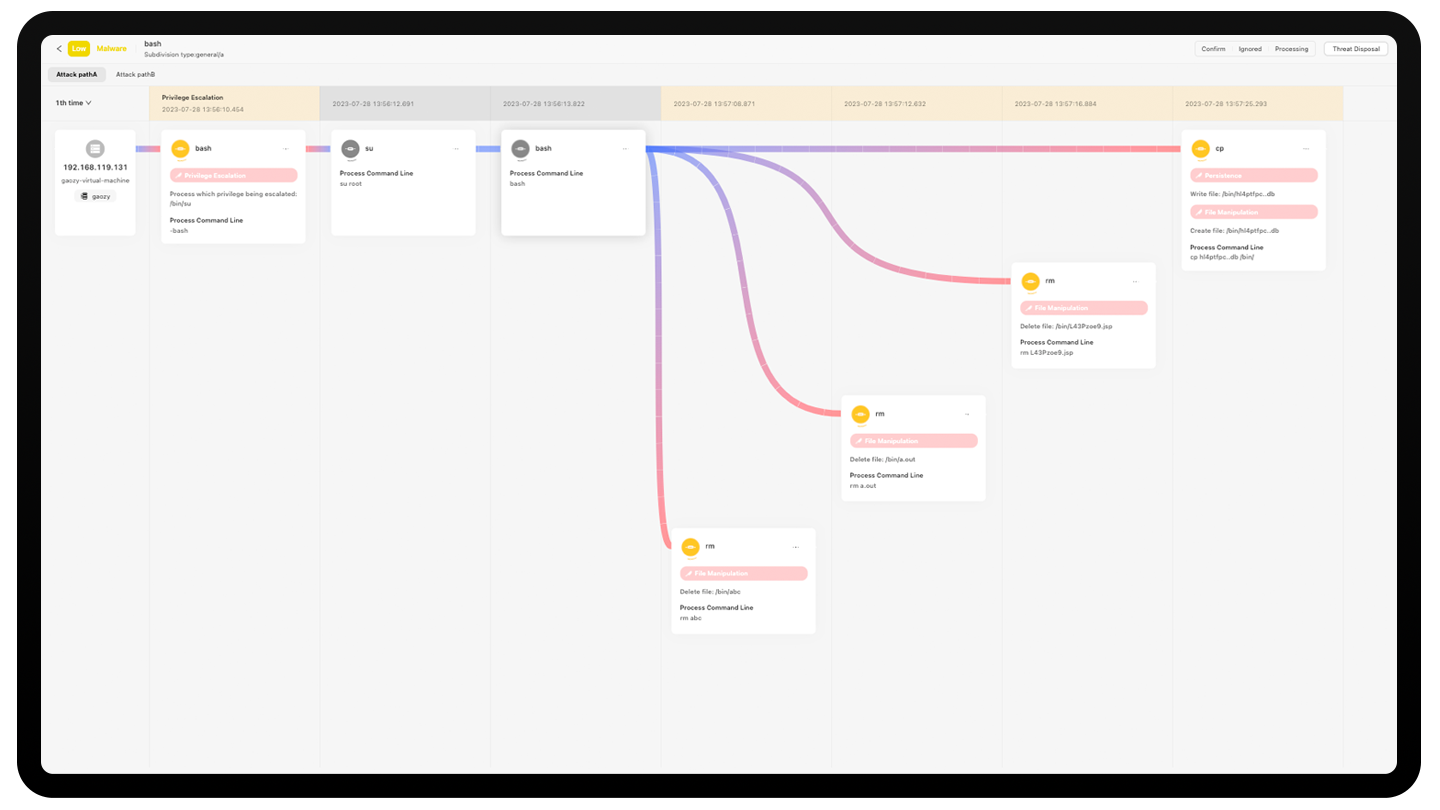

التحليل السلوكي: باستخدام محرك التحليل السلوكي الخاص، يقوم بفحص الأكواد الخبيثة داخل النظام تلقائيًا، مما يكتشف التهديدات الموجودة في النظام.

التحليل السلوكي: باستخدام محرك التحليل السلوكي الخاص، يقوم بفحص الأكواد الخبيثة داخل النظام تلقائيًا، مما يكتشف التهديدات الموجودة في النظام.

إدارة التصحيحات: يقدم مكتبة تصحيحات محدثة باستمرار وفحص بواسطة الوكيل. يقوم بفحص شامل للتحديثات الحرجة لأنواع مختلفة من البرمجيات داخل النظام، بما في ذلك التطبيقات، وحدات النواة، حزم التثبيت، ويقوم باستخراج التصحيحات التي تتطلب اهتمامًا فوريًا بذكاء.

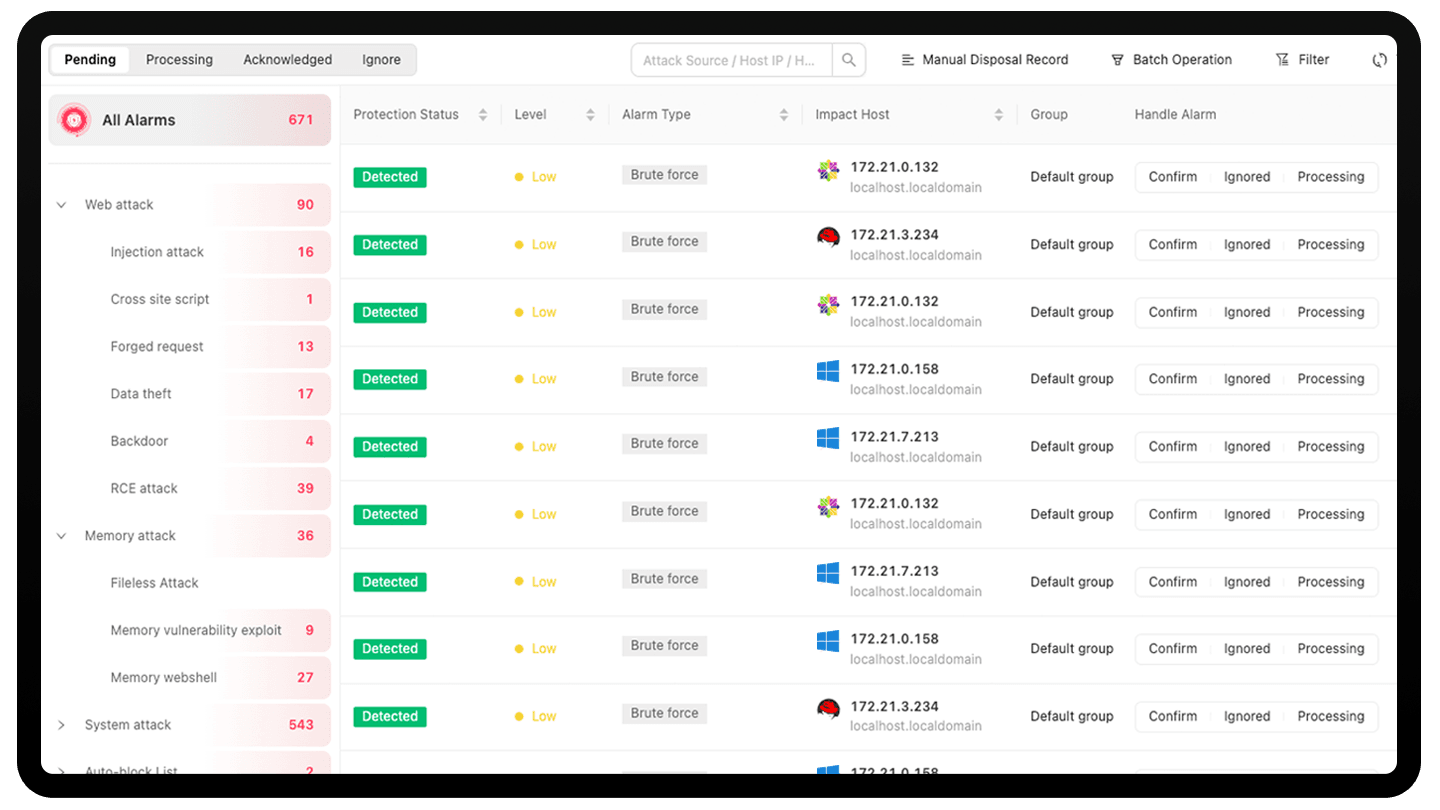

اكتشاف المخاطر: مراقبة في الوقت الحقيقي لمعلومات النظام مثل الذاكرة، العمليات، وحدات النواة، والملفات تمكن من تحديد المخاطر المحتملة داخل النظام في الوقت المناسب.

اكتشاف كلمات المرور الضعيفة: يحدد بدقة أكثر من اثنتي عشرة نوعًا من كلمات المرور الضعيفة للتطبيقات، بما في ذلك تطبيقات نظام SSH، Tomcat، MySQL، Redis، وغيرها. كما يدعم اكتشاف ثغرات كلمات المرور الضعيفة التي يحددها المستخدم.

نظرة عامة على بيانات الأصول: يقدم عرضًا شاملاً لحالة أصول المضيف، مسلطًا الضوء على المخاطر والثغرات والمضيفين المخترقين والمضيفين غير المحميين.

جرد شامل للأصول: يدعم جرد أكثر من 10 فئات من الأصول، ويشمل أكثر من 200 نقطة بيانات للأصول، ويغطي أكثر من 1000 تطبيق.

استرجاع الأصول بسرعة: يدعم العرض المزدوج لـ "المضيفين" و "الأصول"، مع خيارات غنية لتصفية بيانات الأصول.

مراقبة شذوذ الأصول: يراقب استخدام موارد المضيف ويسمح بتخصيص حدود تنبيهات التحميل العالي.

فحوصات أساسية: يمتلك مكتبة أساسية شاملة وواسعة، تغطي معايير مثل القواعد الأساسية للأمان وقواعد CIS الأساسية. يقوم بفحوصات تفاضلية لإصدارات مختلفة من المضيفين لتلبية متطلبات الامتثال بشكل أفضل.

بناء المهام: بناءً على جرد الأصول الدقيقة، يختار تلقائيًا القواعد الأساسية للنظام والتطبيقات التي تحتاج إلى الفحص على الخادم بناءً على معلومات مثل نظام التشغيل والتطبيقات البرمجية الخاصة بالخادم.

تقارير مرئية: تُعرض نتائج الفحوصات الأساسية في كل من عرض القائمة وعرض المضيف، لتلبية متطلبات الكشف الفردية داخل المؤسسات.

مكتبة قواعد الأساس: يدعم تخصيص وتحديث مكتبة القواعد الأساسية بناءً على ممارسات الهجوم والدفاع الخاصة بالمؤسسة، لتلبية متطلبات التنظيم الداخلي المتنوعة داخل المنظمة.

حماية الملفات: يوفر مراقبة دقيقة للملفات المكونة، لحمايتها من العبث الخبيث وضمان سلامة الملفات.

حماية العمليات: يدعم حماية العمليات لضمان التشغيل العادي للعمليات الحرجة ومنع إطلاق العمليات الخبيثة غير المصرح بها.

إدارة التصحيحات: يدعم عمليات الفحص المنتظمة والمواتية للمضيفين لاكتشاف الثغرات وتطبيق التصحيحات بسرعة.

التصحيحات الافتراضية: يوفر للمستخدمين قدرات حماية مواتية استجابةً للاستغلالات التي تستهدف الثغرات الجديدة، مما يضمن الاستجابة السريعة للتهديدات الناشئة.