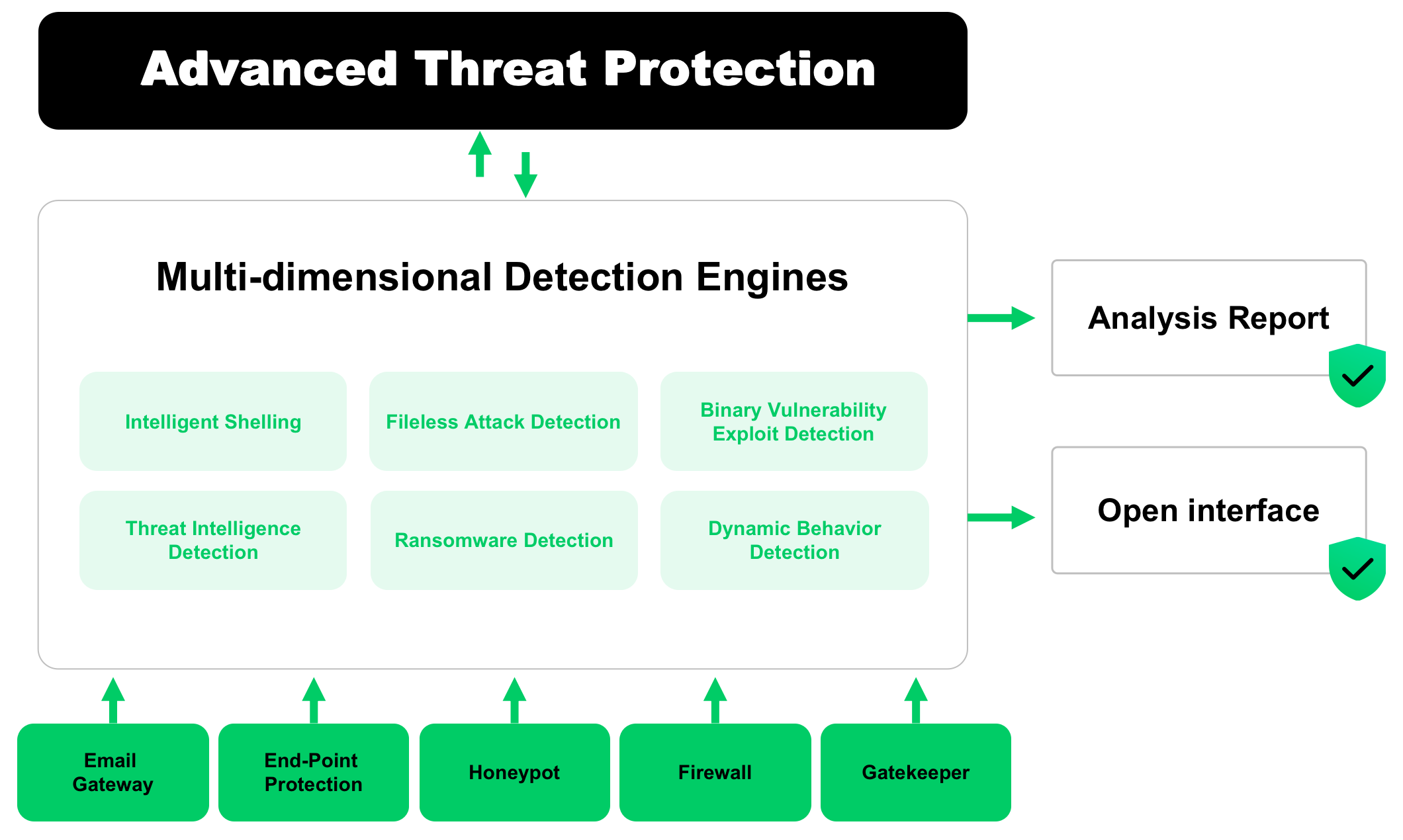

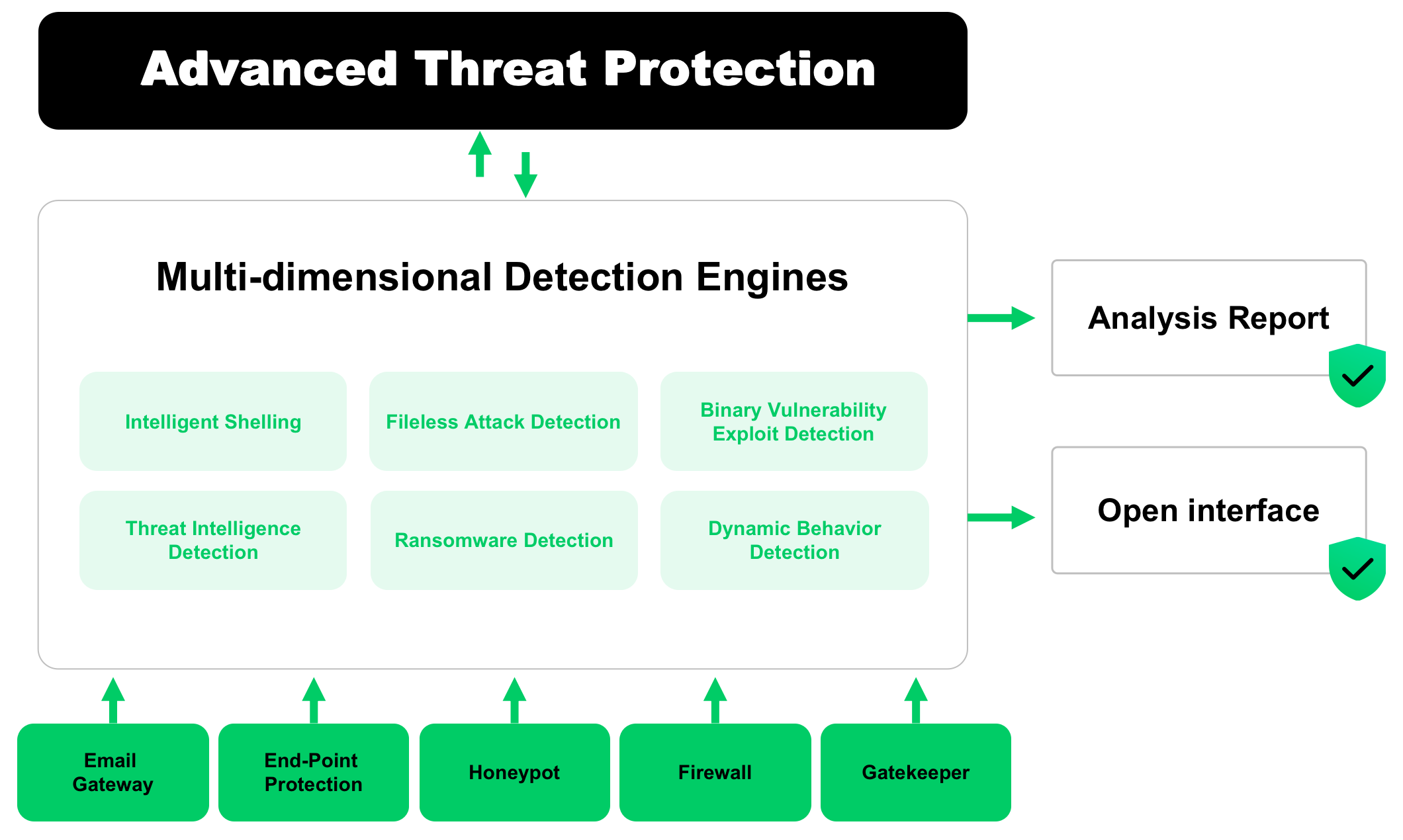

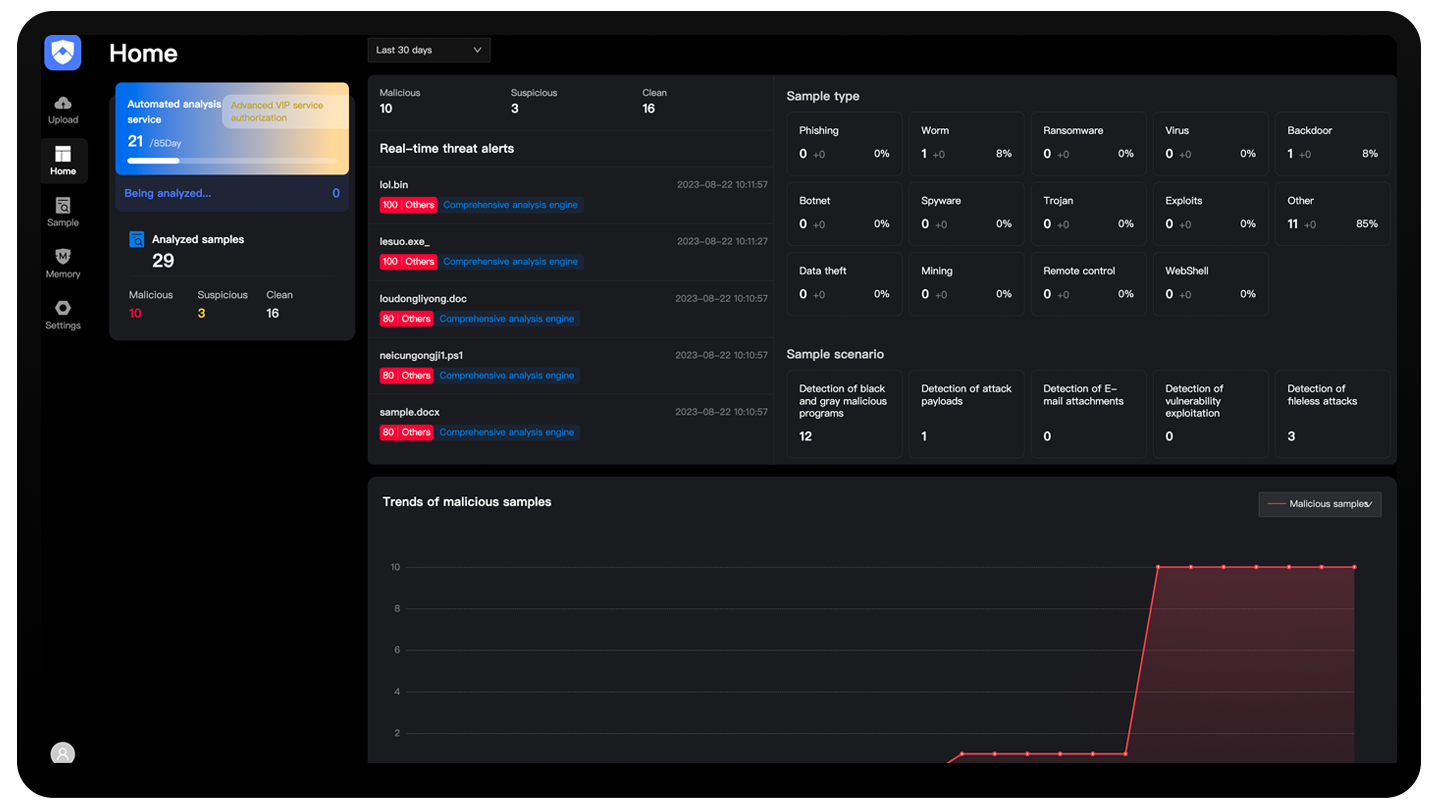

التفريغ الذكي والتحليل العكسي: الكشف الذكي للملفات والتحليل العكسي للملفات المضغوطة.

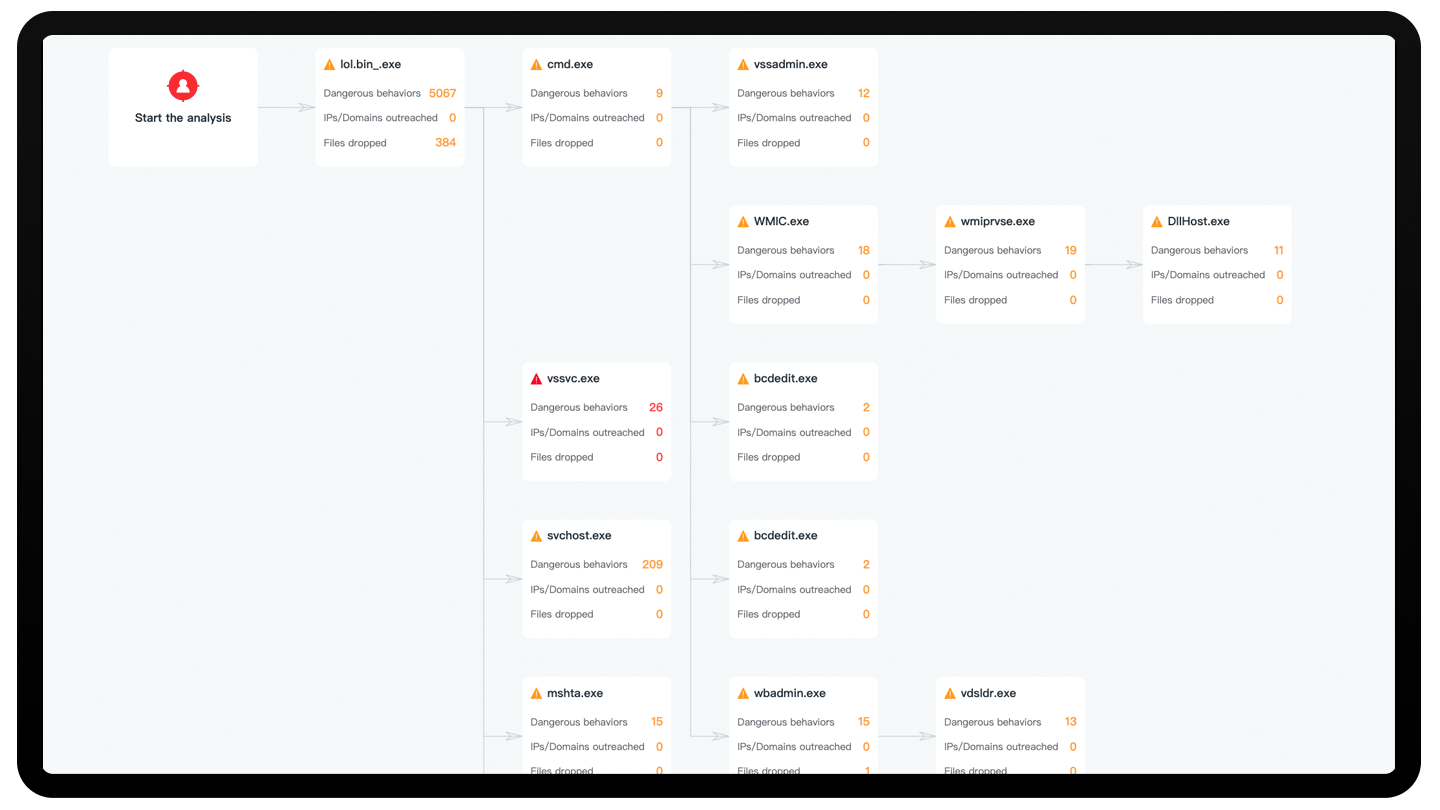

كشف سلوك استغلال الثغرات المستند إلى الذاكرة: من خلال مراقبة دقيقة لسلوكيات الذاكرة مثل القراءات، الكتابات، والتنفيذ، يمكن لنظام Anxinsec ATP تحديد سلوكيات الهجوم على العينات التي تستغل الثغرات المعروفة وغير المعروفة.

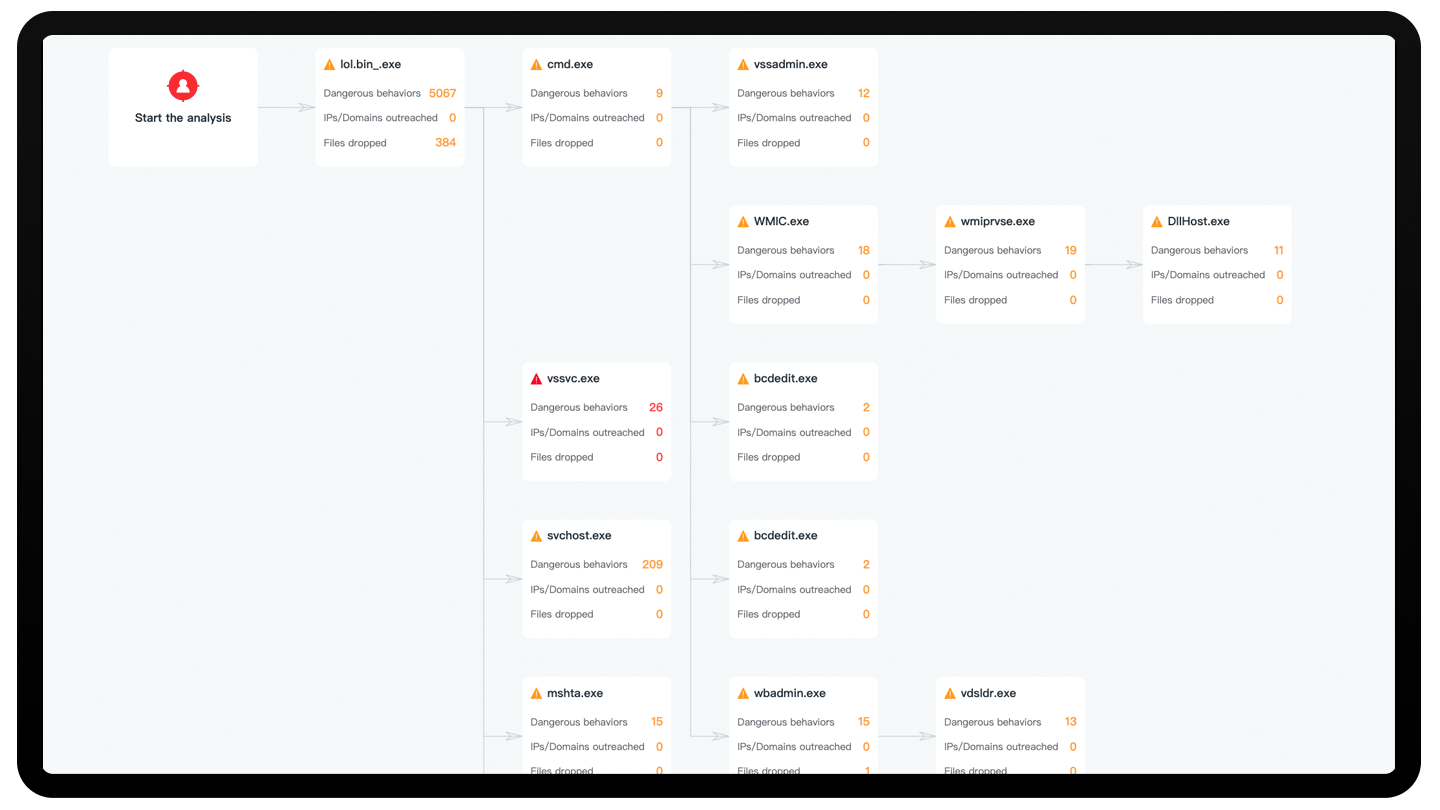

كشف استغلال الهجمات غير المعتمدة على الملفات: تحليل متعمق لمترجمي النصوص المختلفة مثل CMD، POWER SHELL، VBA، VBS، إلخ، للكشف عن سلوكيات الهجوم وتنبيه عليها.

التفريغ الذكي والتحليل العكسي: الكشف الذكي للملفات والتحليل العكسي للملفات المضغوطة.

كشف سلوك استغلال الثغرات المستند إلى الذاكرة: من خلال مراقبة دقيقة لسلوكيات الذاكرة مثل القراءات، الكتابات، والتنفيذ، يمكن لنظام Anxinsec ATP تحديد سلوكيات الهجوم على العينات التي تستغل الثغرات المعروفة وغير المعروفة.

كشف استغلال الهجمات غير المعتمدة على الملفات: تحليل متعمق لمترجمي النصوص المختلفة مثل CMD، POWER SHELL، VBA، VBS، إلخ، للكشف عن سلوكيات الهجوم وتنبيه عليها.